Active Directory: gestión de la identificación y autenticación de usuarios

En Tranquil IT somos expertos en Samba Active Directory y recomendamos sistemáticamente la implementación de un AD en nuestros clientes. Pero, ¿por qué Active Directory es su aliado diario? Vamos a intentar explicárselo.

Gestionar la autenticación de los usuarios en su red es hoy en día una preocupación central, especialmente en términos de ciberseguridad. Almacena datos sensibles en su red y no desea que cualquiera pueda acceder a ellos. Por lo tanto, es crucial implementar una Gestión de Identidades y Accesos (GIA) en su entorno. Para ello, primero debe realizar un inventario de sus recursos para conocer su sistema de información en su totalidad. Una vez que conoce sus recursos, debe definir los derechos de acceso para cada recurso en su red. En resumen, necesita definir su GIA. Para implementar su GIA, necesitará herramientas seguras y confiables. Hoy le ayudamos a comprender mejor cuáles son esas herramientas, sus desventajas y ventajas.

Active Directory: una solución completa

Active Directory: Generalidades

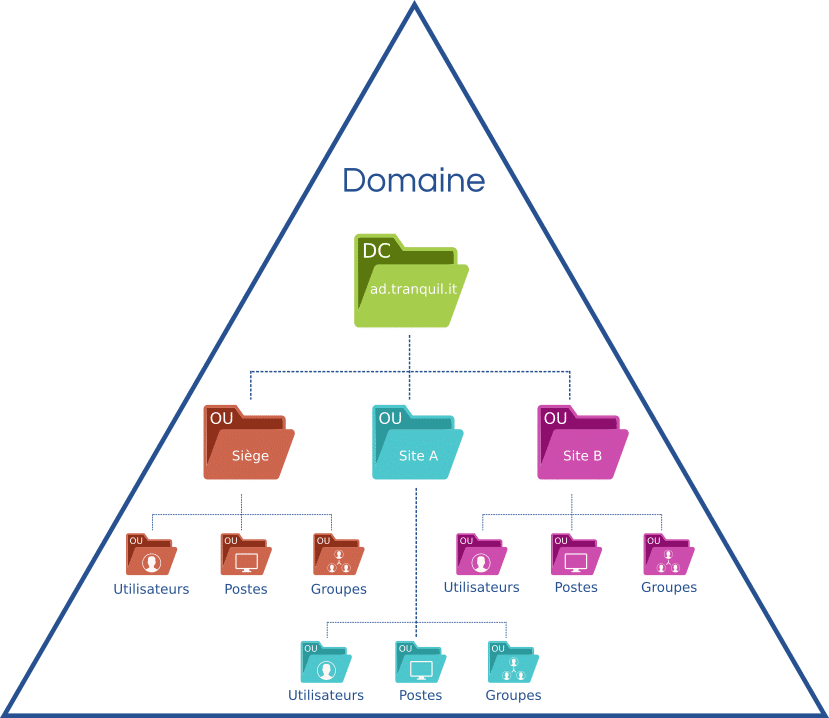

Active Directory es un conjunto de herramientas interconectadas que permiten centralizar, administrar y autenticar usuarios y computadoras en un dominio. Con Active Directory, puedes organizar tu infraestructura en un dominio principal dividido en Unidades Organizativas (OU) que agrupan objetos (usuarios, impresoras, etc.). Esta organización te permite aplicar una política de seguridad global en todo tu entorno, además de aplicar estrategias más específicas en tus OU.

Investigando más sobre el tema, probablemente descubrirás que Microsoft Active Directory también te permite crear múltiples dominios jerárquicos con relaciones de confianza entre ellos. Sin embargo, esta práctica no se recomienda, ya que puede complicar la gestión de tu infraestructura y la auditabilidad de tu sistema de información con este sistema de relaciones de confianza.

Por lo tanto, Active Directory es el corazón de tu red informática. Enumera estaciones de trabajo, servidores, usuarios, impresoras, etc. También te permite aplicar políticas de seguridad en tu entorno con las GPO (Group Policy Objects).

Active Directory se basa en el protocolo Kerberos, que proporciona conexiones seguras. Kerberos se basa en un sistema de clave de autenticación y tickets, lo que permite la seguridad en la autenticación de tu entorno. Al autenticarse, el cliente obtiene un ticket de conexión temporal que le permite acceder a otros servicios (por ejemplo, servidores de archivos, servidores proxy, aplicaciones empresariales, etc.) sin tener que volver a ingresar su nombre de usuario y contraseña.

Nuestro consejo de expertos sobre Active Directory

Active Directory es un conjunto de herramientas poderosas que le permite gestionar correctamente los derechos de sus usuarios. En Microsoft, esta tecnología puede resultar costosa ya que se deben adquirir CAL (Client Access Licenses) para usar el servicio Active Directory. Le recomendamos encarecidamente que utilice Samba-AD, que es la alternativa de código abierto a Microsoft Active Directory. El uso de Samba Active Directory es gratuito. Puede administrarlo a través de las RSAT de Windows en la consola MMC para facilitar la administración de su red. Por lo tanto, Samba ofrece solo ventajas. Además, somos reconocidos como expertos en Samba Active Directory en Europa. Hemos realizado más de 270 proyectos de auditoría, transferencia de habilidades, migraciones y fusiones de dominios. Nuestra experiencia de más de 12 años nos permite conocer la mayoría de los escenarios de migración.

Existen sin embargo alternativas al Active Directory para gestionar la identificación y autenticación de sus usuarios en su red. Es posible que ya haya considerado utilizar las siguientes soluciones, sin embargo, le recomendamos no hacerlo por varias razones. Esto es lo que hemos aprendido de nuestra experiencia como administradores de sistemas:

El Grupo de Trabajo: simple pero menos flexible que Active Directory

Un workgroup (o Grupo de Trabajo en francés) es un conjunto de estaciones de trabajo con Windows que pertenecen al mismo grupo. El workgroup no requiere un servidor para administrar las estaciones, ya que la configuración se realiza individualmente en cada estación. Por lo tanto, tendrás que configurar cada computadora de tu red por separado. Lo mismo aplica para la gestión de usuarios, donde tendrás que crear una cuenta en cada computadora que los usuarios puedan usar. Este método es práctico para organizaciones muy pequeñas porque no requiere la centralización de la información en un servidor dedicado. No se requiere habilidades específicas para establecer un workgroup en una empresa. Por lo tanto, puedes optar por usar un workgroup si tu empresa consta solamente de dos computadoras, por ejemplo. Sin embargo, se desaconseja usar un workgroup más allá de dos estaciones. La gestión se vuelve complicada a medida que aumenta el número de estaciones, y tu red no estará segura.

Nuestro consejo de expertos

No recomendamos la organización en workgroup debido a que ofrece muy pocos beneficios en comparación con los obstáculos que presenta. El workgroup es principalmente una organización temporal que puede ser útil al comenzar una empresa, pero que pronto debería ser reemplazada por una solución más adecuada como un Active Directory. Con demasiada frecuencia vemos administradores de sistemas abrumados por la gestión de su infraestructura cuando utilizan un workgroup. En resumen: no elijas el workgroup, bajo ninguna circunstancia, sin importar cuáles sean tus razones.

Los beneficios del Workgroup

- Una infraestructura simple

- No se necesita un servidor centralizado

- Económico de implementar

Los – del Workgroup

- No hay flexibilidad en el número de equipos

- No hay centralización de la información

- No seguro

El dominio NT4: ya obsoleto

El dominio NT 4: Generalidades

El dominio NT 4 se limita al rol de directorio. Por lo tanto, su dominio agrupará únicamente la información de identificación y autenticación de sus usuarios, así como las máquinas autorizadas para acceder a la red.

En cada conexión, el usuario ingresará su identificador y contraseña en una máquina A. Esta acción enviará una solicitud al controlador de dominio que verificará si el par usuario + contraseña tiene permiso para iniciar sesión en la máquina A.

El dominio NT 4 no guarda memoria sobre la autenticación de un usuario. De hecho, el protocolo Kerberos solo está implementado en Active Directory. Por lo tanto, cada vez que el usuario quiera acceder a un servicio de la red, deberá ingresar nuevamente su identificador / contraseña.

El dominio NT 4 ha sido objeto de preocupaciones recientes. De hecho, las nuevas versiones de Windows 10 (1803 y superiores) ya no se integraban en un dominio NT 4. Desde entonces, Microsoft ha anunciado una solución y estas versiones de Windows pueden volver a integrarse en un dominio NT 4. Sin embargo, esto representa una primera advertencia sobre el soporte de los dominios NT 4. Estos dominios están hoy en día obsoletos, y aunque Microsoft continúa manteniéndolos, es posible que esto cambie pronto, especialmente dado que Microsoft está enfocándose ahora en la nube con Azure.

Nuestros consejos de experto

Configurar un dominio NT 4 hoy en día es inconcebible porque existe una tecnología más nueva y menos costosa como el Active Directory.

Si ya está utilizando un dominio NT 4, le recomendamos que se informe rápidamente sobre Active Directory en previsión del fin del soporte de NT 4. NT 4 es una tecnología obsoleta y limitada en términos de funcionalidades. Es posible que deba considerar una migración, ya sea a Active Directory de Microsoft o a Samba Active Directory, la alternativa de código abierto.

Las + del dominio NT 4

- N/A

El – del dominio NT 4

- Organización obsoleta que ya no ha sido mantenida por Microsoft desde el año 2000 y por Samba desde el año 2017.

Migre de manera sencilla a Samba Active Directory con nuestros expertos

Realizamos un análisis detallado de tu infraestructura actual y exploramos las opciones de migración contigo.

Fin del soporte para CentOS 7

Con el fin del soporte de CentOS 7, los usuarios del software WAPT deben considerar alternativas para seguir beneficiándose de las actualizaciones y las nuevas funcionalidades. La versión 2.6 de WAPT requiere una distribución Linux que aún sea compatible, lo que...

Retos y migración: el impacto del fin de Windows 10

Microsoft ha anunciado oficialmente el fin del soporte de Windows 10 a partir del 14 de octubre de 2025. En concreto, esto implica que cientos de millones de usuarios tendrán que considerar la transición a un nuevo sistema operativo, en particular Windows 11. Uno de...

Descubre PeerCache con WAPT

La descarga de archivos de gran tamaño, especialmente en entornos empresariales, puede saturar rápidamente el ancho de banda. Ahí es donde entra PeerCache.mORMot GET (mget) y el PeercacheSe trata de un programa de línea de comandos de código abierto, similar a la...